Огляд Елементів

Ознайомтеся з нашою колекцією елементів

Дослідження ефективності мобільних CRM-систем в роботі малого та середнього бізнесу в Україні

З переходом України до ринкової економіки, малий та середній бізнес став невід’ємною частиною ек...

Дослідження відмовостійкості комп’ютерної системи, що функціонує в системі залишкових класів

Проведено дослідження процесу функціонування комп’ютерної системи (КС) в непозиційній системі чи...

Дослідження методів контролю та корекції помилок інформації в комп‘ютерних системах обробки даних, що функціонують в системі залишкових класів

В рамках даного дослідження підкреслюється необхідність розробки ефективних методів контролю та к...

Assessment of information protection level against unauthorized access

The study considers an effective method of assessing the information protection level in a comput...

Процедура забезпечення відмовостійкості комп'ютерної системи на основі використання модулярної арифметики

У статті запропоновано до розгляду процес функціонування комп'ютерної системи (КС) у модулярній а...

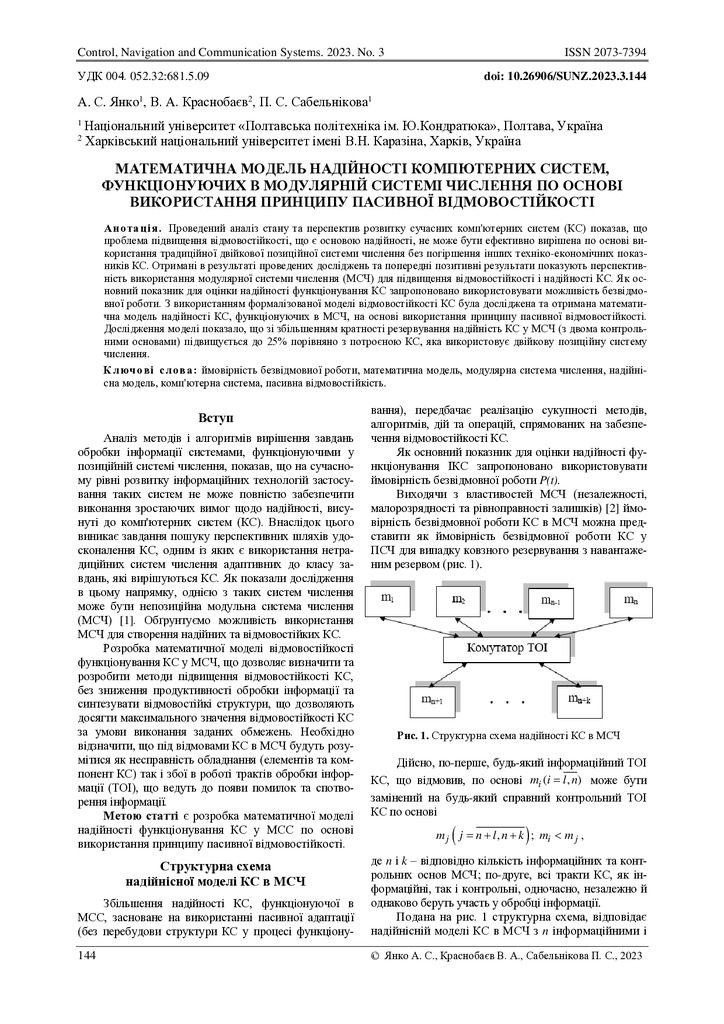

Математична модель надійності компютерних систем, функціонуючих в модулярній системі числення по основі використання принципу пасивної відмовостійкості

Проведений аналіз стану та перспектив розвитку сучасних комп'ютерних систем (КС) показав, що проб...

Дослідження ефективності мобільних CRM-систем в роботі малого та середнього бізнесу в Україні

З переходом України до ринкової економіки, малий та середній бізнес став невід’ємною частиною економіки держави. Невеликі підприємства забезпечують роботою значну кількість людей, що соціально та...

Стаття 2024/06/24Дослідження відмовостійкості комп’ютерної системи, що функціонує в системі залишкових класів

Проведено дослідження процесу функціонування комп’ютерної системи (КС) в непозиційній системі числення (НСЧ), а саме у системі залишкових класів (СЗК) на основі використання принципу відмовостій...

Стаття 2024/06/21Дослідження методів контролю та корекції помилок інформації в комп‘ютерних системах обробки даних, що функціонують в системі залишкових класів

В рамках даного дослідження підкреслюється необхідність розробки ефективних методів контролю та корекції помилок інформації комп’ютерних систем обробки даних, що представлені у непозиційній системі...

Стаття 2024/05/09Assessment of information protection level against unauthorized access

The study considers an effective method of assessing the information protection level in a computer network against unauthorized access based on the security graph. Investigated problem. Existing a...

Стаття 2024/04/26Процедура забезпечення відмовостійкості комп'ютерної системи на основі використання модулярної арифметики

У статті запропоновано до розгляду процес функціонування комп'ютерної системи (КС) у модулярній арифметиці (МА) на основі використання принципу відмовостійкості. Властивість відмовостійкості забезп...

Стаття 2023/12/21Математична модель надійності компютерних систем, функціонуючих в модулярній системі числення по основі використання принципу пасивної відмовостійкості

Проведений аналіз стану та перспектив розвитку сучасних комп'ютерних систем (КС) показав, що проблема підвищення відмовостійкості, що є основою надійності, не може бути ефективно вирішена по основі...

Стаття 2023/10/23