Кафедра комп'ютерних та інформаційних технологій і систем

Ознайомтеся з нашою колекцією елементів

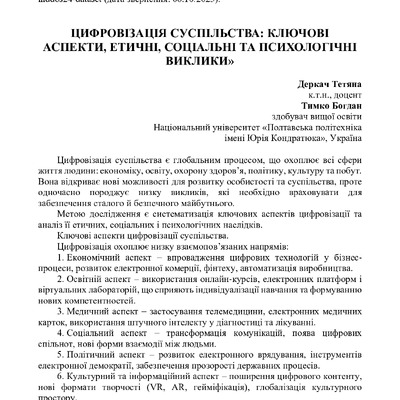

Цифровізація суспільства: ключові аспекти, етичні, соціальні та психологічні виклик

Метою дослідження є систематизація ключових аспектів цифровізації та аналіз її етичних, соціальни...

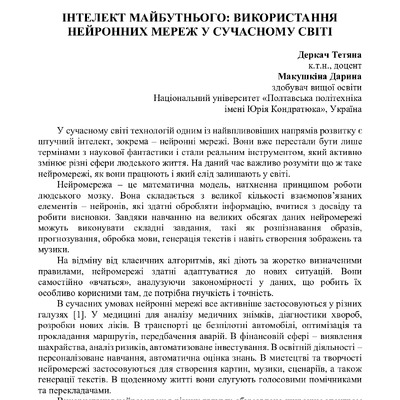

Інтелект майбутнього: використання нейронних мереж у сучасному світі

Висвітлюється роль і використання нейромереж у сучасному світі.

Automatisation des calculs de poinçonnement des nœuds de liaison entre une colonne mixte acier-béton et un plancher en béton monolithique

Le but principal de cette recherche est de développer une méthode de calcul qui permettra d’évalu...

Штучний інтелект у сучасному світі: виклики, можливості, та перспективи

У публікації досліджується роль штучного інтелекту (ШІ) у сучасному суспільстві, зокрема його впл...

Огляд програм для графічного дизайну: можливості, переваги та недоліки

Графічний дизайн є невід'ємною частиною сучасного образотворчого мистецтва, маркетингу та цифрови...

Векторна графіка у створенні інформаційних матеріалів: характеристика, формати та сфери застосування

Векторна графіка є незамінним інструментом для створення якісних інформаційних матеріалів. Її пер...

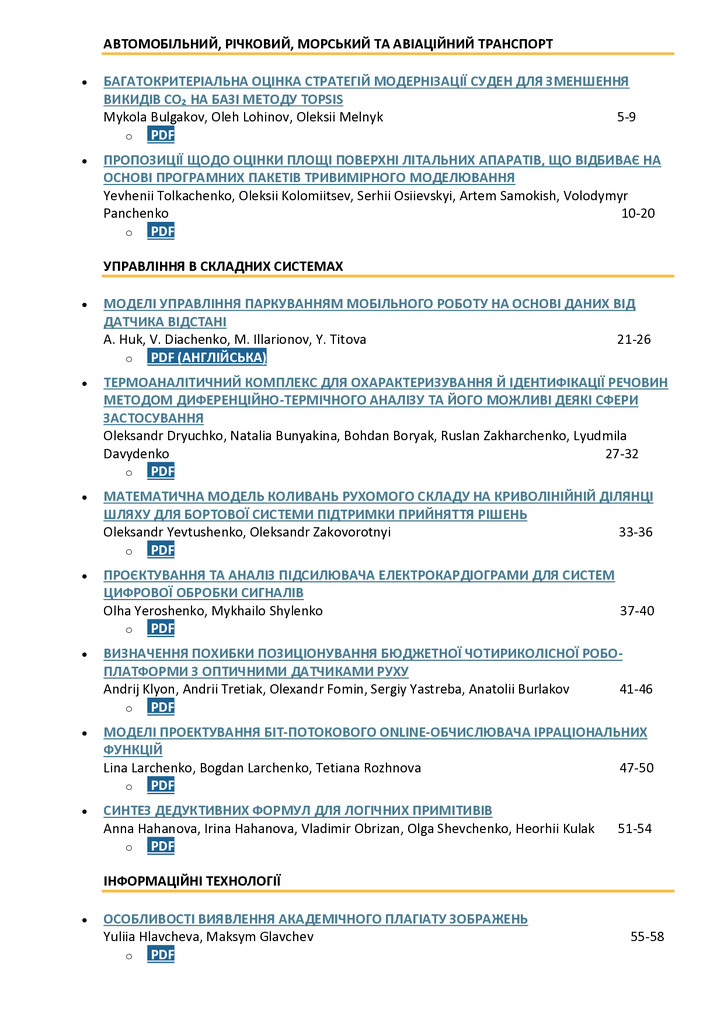

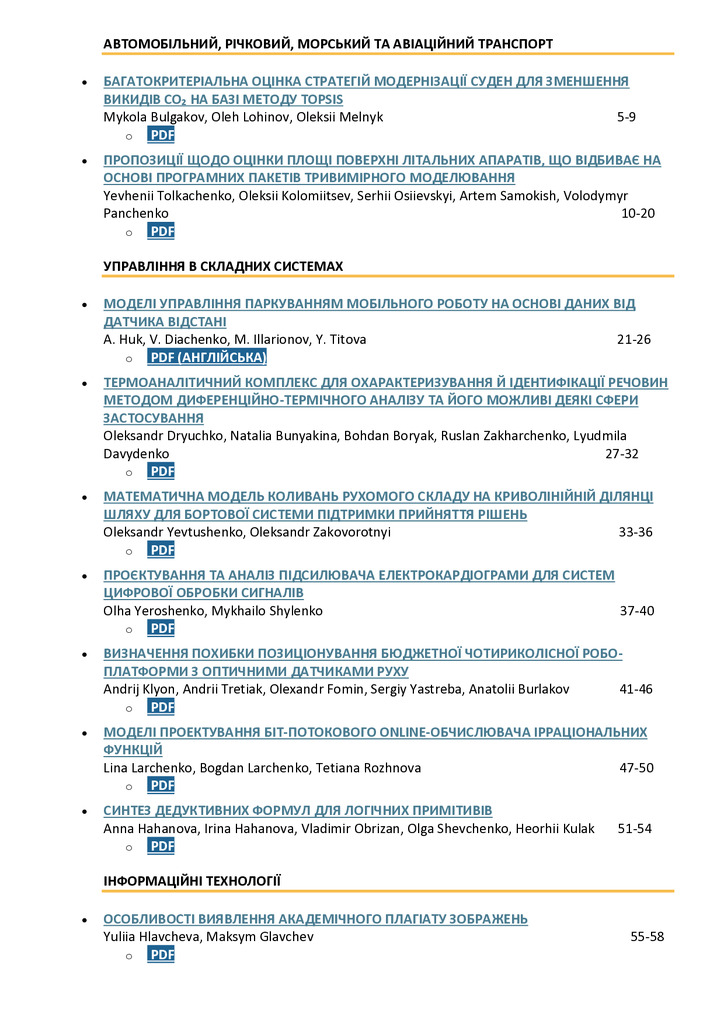

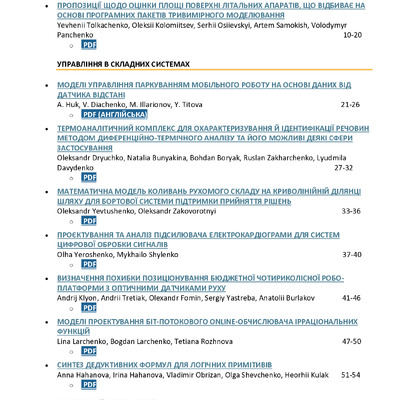

Системи управління, навігації та зв'язку. 2025. № 1 (79)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управлінн...

Системи управління, навігації та зв'язку. 2025. №2 (80)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управлінн...

Системи управління, навігації та зв'язку. 2025. №3 (81)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управлінн...

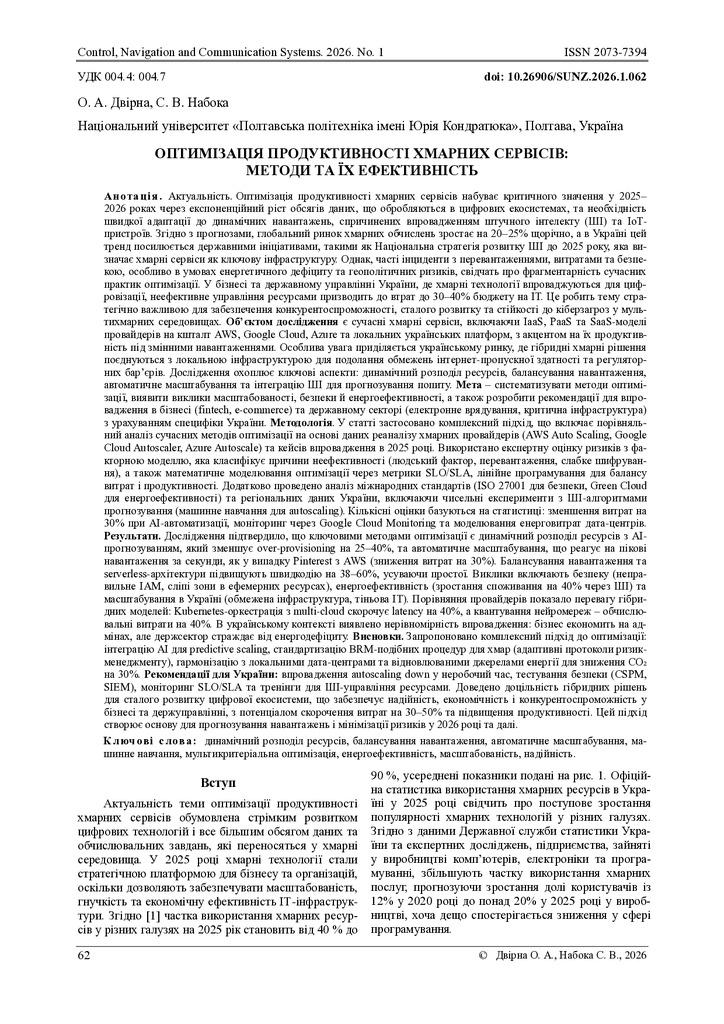

Оптимізація продуктивності хмарних сервісів: методи та їх ефективність

Оптимізація продуктивності хмарних сервісів

Comparative analysis of modern cryptographic ciphers and the AES algorithm

Comparative analysis of modern cryptographic ciphers and the AES algorithm

Свідоцтво про реєстрацію авторського права №. 142365 на твір «Методичні вказівки до лабораторних робіт з курсу «Технології комп’ютерного проектування» для студентів спеціальності 122 «Комп’ютерні науки» денної форми навчання»

Авторське свідоцтво на методичні вказівки для студентів спеціальності «Комп’ютерні науки»

Технології штучного інтелекту в системах рекрутингу та управління персоналом

У статті розглянуто сучасні підходи до використання штучного інтелекту (ШІ) у процесах рекрутингу...

Сучасні підходи до викладання дисципліни «Методи та засоби обробки інформації» в умовах цифровізації освіти

У статті розглянуто технічні та технологічні аспекти використання цифрових технологій у контекст...

Zero Trust для малого та середнього підприємства

Малі та середні підприємства дедалі частіше стають мішенню автоматизованих кібератак, оскільки зл...

Модель адаптивного криптографічного управління доступом у мультидоменних системах

Сучасний розвиток ІТ супроводжується стрімким зростанням ролі цифрових систем у критично важливих...

Цифровізація суспільства: ключові аспекти, етичні, соціальні та психологічні виклик

Метою дослідження є систематизація ключових аспектів цифровізації та аналіз її етичних, соціальних і психологічних наслідків.

Тези 2026/05/20Інтелект майбутнього: використання нейронних мереж у сучасному світі

Висвітлюється роль і використання нейромереж у сучасному світі.

Тези 2026/05/20Automatisation des calculs de poinçonnement des nœuds de liaison entre une colonne mixte acier-béton et un plancher en béton monolithique

Le but principal de cette recherche est de développer une méthode de calcul qui permettra d’évaluer l’état de contrainte-déformation des jonctions étudiées, en tenant compte de ses variations.

Штучний інтелект у сучасному світі: виклики, можливості, та перспективи

У публікації досліджується роль штучного інтелекту (ШІ) у сучасному суспільстві, зокрема його вплив на повсякденне життя людини. Особлива увага приділяється сферам застосування штучного інтелекту. ...

Тези 2026/05/20Огляд програм для графічного дизайну: можливості, переваги та недоліки

Графічний дизайн є невід'ємною частиною сучасного образотворчого мистецтва, маркетингу та цифрових технологій. Кожен програмний продукт має свої переваги та недоліки і відрізняється функціональніс...

Тези 2026/05/20Векторна графіка у створенні інформаційних матеріалів: характеристика, формати та сфери застосування

Векторна графіка є незамінним інструментом для створення якісних інформаційних матеріалів. Її переваги, такі як масштабованість, чіткість і легкість редагування, роблять її оптимальним вибором для ...

Тези 2026/05/20Системи управління, навігації та зв'язку. 2025. № 1 (79)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управління, навігації та зв’язку у різних проблемних галузях

Книга 2026/05/08Системи управління, навігації та зв'язку. 2025. №2 (80)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управління, навігації та зв’язку у різних проблемних галузях

Книга 2026/05/06Системи управління, навігації та зв'язку. 2025. №3 (81)

У журналі відображені результати наукових досліджень з розробки та удосконалення систем управління, навігації та зв’язку у різних проблемних галузях

Книга 2026/05/06Оптимізація продуктивності хмарних сервісів: методи та їх ефективність

Оптимізація продуктивності хмарних сервісів

Стаття 2026/03/26Comparative analysis of modern cryptographic ciphers and the AES algorithm

Comparative analysis of modern cryptographic ciphers and the AES algorithm

Стаття 2026/03/25Свідоцтво про реєстрацію авторського права №. 142365 на твір «Методичні вказівки до лабораторних робіт з курсу «Технології комп’ютерного проектування» для студентів спеціальності 122 «Комп’ютерні науки» денної форми навчання»

Авторське свідоцтво на методичні вказівки для студентів спеціальності «Комп’ютерні науки»

Патент 2026/03/11Свідоцтво про реєстрацію авторського права № 142151 на твір «Комп’ютерні методи оцінки теплового комфорту (PVM) з використанням С# модуля та порівняння з анкетними даними в умовах навчального середовища»

Авторське свідоцтво на наукову статтю

Патент 2026/03/11Технології штучного інтелекту в системах рекрутингу та управління персоналом

У статті розглянуто сучасні підходи до використання штучного інтелекту (ШІ) у процесах рекрутингу та розвитку персоналу в умовах цифрової трансформації бізнесу. Проаналізовано теоретичні засади й п...

Стаття 2026/02/09Сучасні підходи до викладання дисципліни «Методи та засоби обробки інформації» в умовах цифровізації освіти

У статті розглянуто технічні та технологічні аспекти використання цифрових технологій у контексті викладання дисципліни «Методи та засоби обробки інформації». Проаналізовано роль сучасних апарат...

Стаття 2026/01/29Zero Trust для малого та середнього підприємства

Малі та середні підприємства дедалі частіше стають мішенню автоматизованих кібератак, оскільки зловмисники використовують масові інструменти сканування та вибору вразливих цілей. У таких умовах тра...

Стаття 2026/01/20Модель адаптивного криптографічного управління доступом у мультидоменних системах

Сучасний розвиток ІТ супроводжується стрімким зростанням ролі цифрових систем у критично важливих галузях, зокрема у промисловості, енергетиці, транспорті та сфері державного управління. Впроваджен...

Стаття 2026/01/15